据区块链安全公司 PeckShield(派盾)数据显示,2019 年全年区块链安全事件共 177 件,其中重大安全事件 63 起,总共损失达到了 76.79 亿美元,环比 2018 年增长了 60% 左右。

文 | Odaily星球日报 & PeckShield派盾

编辑 | Mandy王梦蝶

出品 | Odaily星球日报(ID:o-daily)

从细分赛道来看,2019 年,区块链安全事件涉及交易所、智能合约 & DApp、DeFi、理财钱包等多个领域,均是离交易最近的地方。

虽然过去一年开发者安全意识和举措整体有所提高,DApp、智能合约等原先存在的溢出、重放、随机数等基础型攻击方式整体减少,但这也倒逼了黑客手段的升级,使他们的攻击方式趋于多样化。以 EOS 上的 DApp 攻击为例,黑客已经从传统的溢出攻击、假转账攻击、随机数破解转向交易阻塞和交易 memo 攻击等方式,不按“常理”出牌。

同时,安全危机事发背后的原因也愈发“魔幻”:私钥丢失、代码预留后门、冷钱包被攻击、创始人离奇死亡等花式“漏洞”让我们知道:技术 BUG 易除,人性 BUG 难平。

此外,我们发现,2019 年最受关注的黑马——DeFi 开始被黑客盯上。DeFi 产品大都基于智能合约和交互协议搭建,代码普遍开源,资产完全在链上,目前防范仍不足,行业规模增长潜力大。未来或成为黑客重点攻击的对象。

所以,哪些新型攻击应让从业者鸣响警钟?哪些安全问题正在成为行业通病?哪些漏洞和安全事件应引起广泛重视?2020 我们如何继续守住这条生命线?

本篇报告,Odaily星球日报联合 PeckShield派盾,复盘梳理了 2019 年最全面安全数据,聚焦五大领域,细数行业正在面对的严峻挑战,建议收藏。

交易所安全危机从未间断

1、2019 交易所攻击情况概览

由于交易所聚集大量资金,加上恢复被盗资产难度极大,及部分交易所安全重视不够,交易平台一直是黑客们重点攻击的对象。

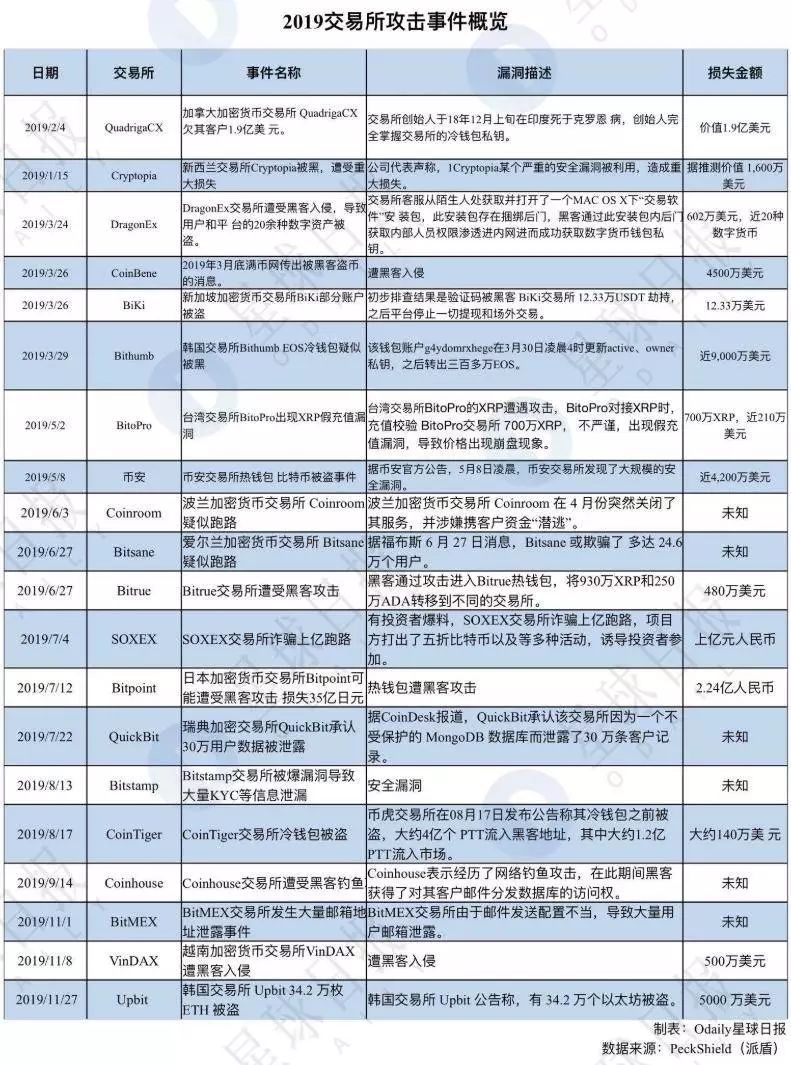

2019 年交易所被盗事件不在少数: 01 月 14 日,Cryptopia 遭攻击后损失价值 1600 万美元的代币,随后宣布破产;03 月 24 日,DragonEx 遭入侵损失超 600 万美元加密货币;03 月 29 日,Bithumb 被盗 3 百万 EOS 和 2 千万 XRP。在此之后,韩国 Upbit 遭遇黑客攻击,损失 34 万个 ETH。

据区块链安全公司 PeckShield(派盾)数据显示,在 2019 年内,共计超过 20 余起交易所安全事件,其中超过 7 成为交易所数字资产被盗事件,其余包括交易所跑路、交易所信息泄露及其他资产丢失事件,逾8亿美元损失。

2、币安被盗 7074 BTC 事件

已公布事件中,影响最大是币安被盗 7074 枚 BTC。2019 年 05 月 08 日凌晨01:15,全球最大的交易所币安发布公告称遭受黑客攻击,损失 7074 个 BTC(约 4100 万美元)。

据币安官方公告显示,这是一次大规模的系统性攻击,黑客主要使用复合型的攻击技术,包括网络钓鱼、病毒等攻击手段,获得了大量用户 API 密钥、谷歌验证2FA码以及其他相关信息,从而进行提款操作。

消息发酵后,立即引发市场动荡,币安平台币 BNB 短时下跌超过 10%,也引发了 BTC 等主流数字货币下跌超 2% 以上。

不过,币安方面很快承诺使用“SAFU 基金”全额承担本次攻击的全部损失。该基金成立于 2018 年 07 月,收到的所有交易费的 10% 将分配到其中,以为潜在的漏洞提供保险。并且,币安也开始了为期一周的安全审查,暂停用户充提币。

中心化交易所作为用户资产的守卫者,本来就在黑客的重点关注名单之内,更应增加安全投入,加强自身防护能力。如果中心化交易所被盗事件一次次发生,最终用户会选择用脚投票。

值得注意的是,在币安遭受攻击半年后,币安 CEO 赵长鹏告诉 Odaily星球日报,其安全性能提升了好几个档次。

“现在的币安已经能做到零信任基础,任何一个人的电脑都无法突破我们的安全体系。任何一个操作都需要好几个人配合,才能够拿到全部的权限,这种设计理念有点类似于“多重签名”。这样任何一个人出问题,都不会产生任何损失,需要有多人同时出错。”赵长鹏表示。

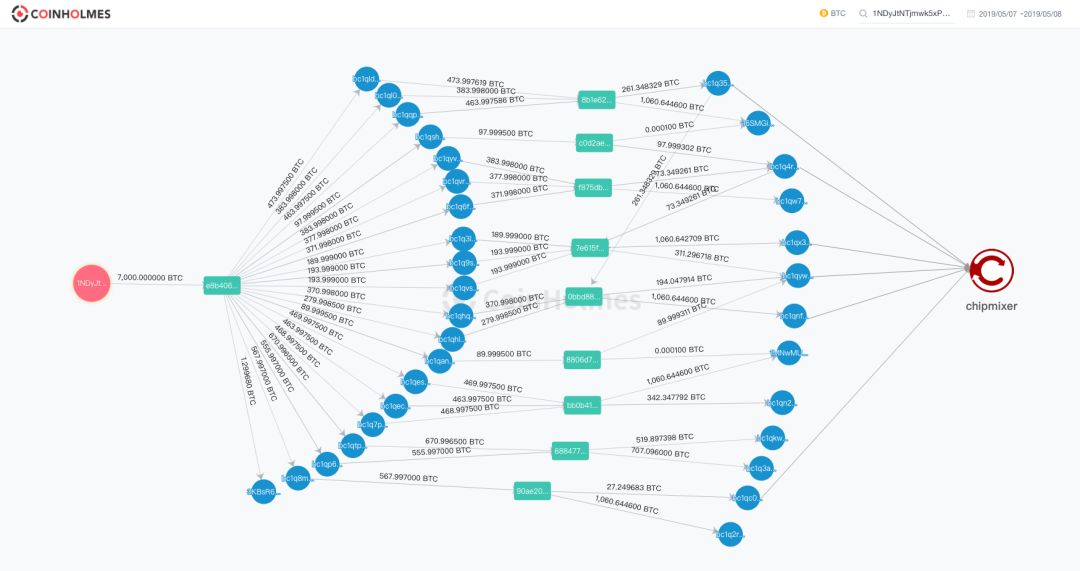

Odaily星球日报附上 PeckShield 安全人员对被盗链上资产进行的全路径还原。透过以下三张数字资产全路径转移图,我们可以清晰地看到币安被盗后的 24 小时内,佛系黑客的淡定”销赃“全过程。

第一步:20 个主要分散存储地址

本次黑客攻击得手之后,首先对资金进行了分散转移存储,总计将 7,074 枚 BTC 以每个地址 100 枚-600 枚不等的额度分散于 20 个主要 (大于 1 枚 BTC) 新地址。

第二步:开始汇聚地址,实施资产转移

在将所盗取 7,074 枚 BTC 分散存储开后,7 个小时后,黑客再一次开始整理资金,先清空了20个地址中的2个地址,并将2个分别存储有566枚和671枚的 BTC 汇聚成1,226枚 BTC 转入 bc1qkwu、bc1q3a5 开头的两个新地址。最终又将该笔资金中的其中519.9枚 BTC 汇入另一个地址,剩余的707.1枚 BTC 停留在原地址。

最终,将资金转移至 bc1q2rd、16SMGih、1MNwMUR、bc1qw7g、bc1qnf2、bc1qx36、bc1q3a5 开头的 7 地址中。

第三步:通过 ChipMixer 实施洗钱。

在此后的一段时间内,黑客开始分批次进行洗钱操作,将资金分拆成小额,再通过类似 ChipMixer 的工具进行混淆,最后再经过场外 OTC 渠道卖出。

推荐阅读:《币安被盗7000个比特币》

3、交易所如何守住生命线

币安被盗一事暴露出了交易所安防面临的挑战尤为艰巨。币安除了巩固自身服务器安全之外,还得提防中间资产托管服务是否遭到木马入侵,尤其是用户客户端遭劫持的情况下。

同时,交易所同样需要从业务层加强审核机制,比如,自动化提币额度分级,人工审核提币等。

一般来说,交易所安全问题主要分为技术和业务两方面,技术方面的安全问题,主是区块链钱包安全、软件系统安全、服务器网络安全这三方面;业务方面的安全问题,则主要是业务过程安全和内部治理安全。

目前一般中心化交易所保障安全的方式,还是通过完善业务风控系统,通过冷热分离、三方多签等技术来实现加密资产的安全保障。

一般中心化交易所发现被攻击,多数会停止提币核查损失,并通过损失的规模来制定来应对方式,如果已经发生的资产损失过大导致交易所无法继续运行业务,一般都会走破产清算程序。

交易所安全还有一个很大的问题,就是当出现安全风险和资产后,交易所无法自证清白,不能证明这些资产是真实被盗还是监守自盗,这对交易所的管理和运营方提出了非常大的挑战。

目前看来,完全去中心化的交易所,将能有效缓解交易所安全技术和业务方面问题,但是,目前,易用性、成本、技术实力等问题仍然限制着去中心化交易所的获客和发展。

最后,面对被盗事件已经发生,交易所本身除了积极应对、沉着处理,寻求弥补损失的可行办法外,更重要的就是对事情后果作明确表态,在可承受的范围内,尽可能不让用户受到牵连或伤害,并吸取教训总结经验,进行最严格的安全问题自检,避免重蹈覆辙。珍惜投资者和用户所给的信任,是交易所应有的底线。

智能合约&DApp生态上的漏洞正逐渐减少

1、2019 DApp 漏洞情况概览

据 PeckShield(派盾)数据统计,截至 2019 年 12 月初,智能合约 & DApp 安全事件共 101 起,大多被黑事件发生于 EOS DApp,其次则为 TRON DApp,而 ETH 生态则增加成熟和稳固,只发生了三起被黑事件。截至 2019 年 12 月,三大平台 DApp 被黑总损失超 1000 万美元。

虽然损失金额数目依旧庞大,但是 PeckShield(派盾)发现,2019 年,智能合约 & DApp 生态上一些简单且具有连带威胁的漏洞正逐渐减少,尽管黑客们仍持续进行撒网式的攻击尝试,但项目开发者基础的安全攻防意识已初步形成,一些较为低级的安全漏洞明显有所减少。

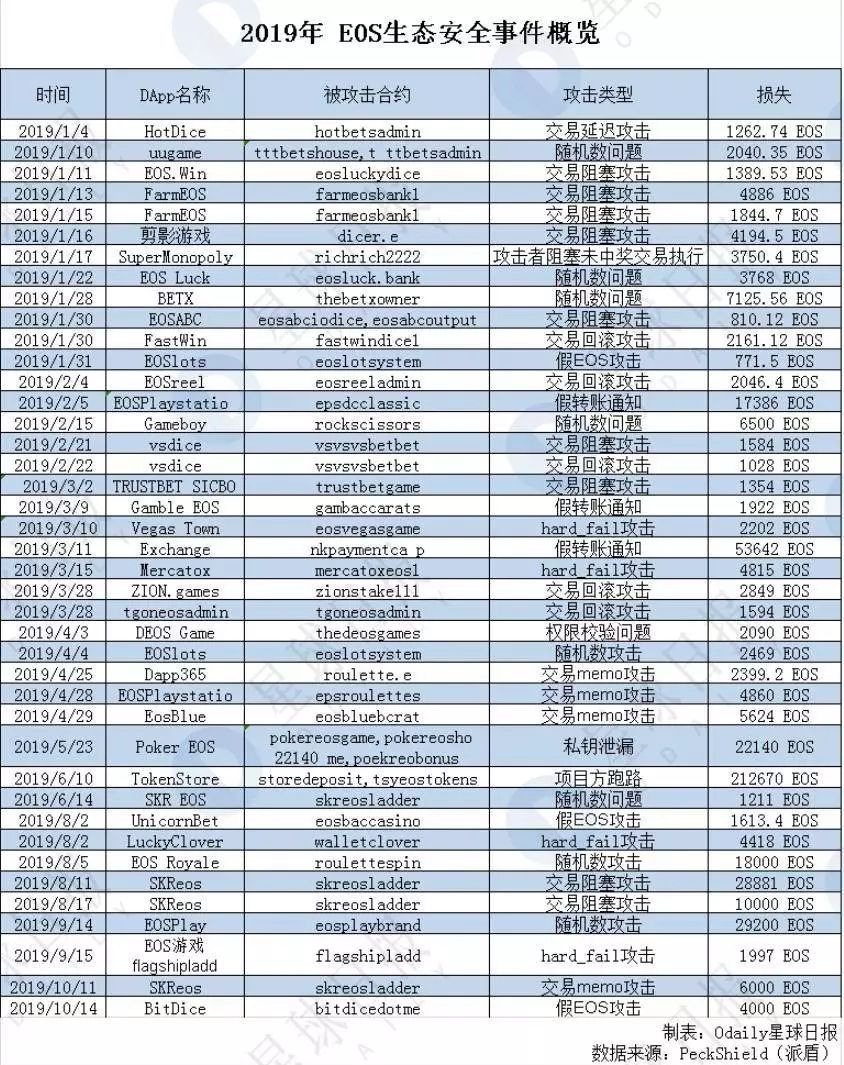

EOS 公链上今年共发生超 78 起典型攻击事件,Odaily星球日报统计了损失在 1000 个 EOS 之上的案例(见下表)发现,1-4 月为集中爆发期,占全年攻击事件的 70%。攻击手法主要有交易阻塞、回滚交易攻击,假转账通知,随机数破解等,其中 9 起为交易阻塞攻击,8 起为随机数问题引起的攻击,5 起交易回滚攻击。

不同于以往频发的随机数或交易回滚攻击等合约层的攻击行为,交易阻塞攻击是一种利用底层公链缺陷而发起的攻击行为,中招应用包括 EOS.Win、FarmEOS、剪影游戏、EOSABC、SKReos 等热门 DAPP,其中 SKReos 之前已被多次报道遭受交易阻塞和随机数攻击。

深入分析后发现,交易阻塞攻击是存在于主网层的致命拒绝服务漏洞,攻击者可发起大量垃圾延迟交易导致 EOS 全网超级节点(BP)无法打包其它正常交易,即通过阻断打包正常用户的交易进而瘫痪 EOS 网络。

由于该漏洞本质上属于底层主网问题,任何 DApp 游戏,只要依赖如账号余额或时间等相关链上因素产生随机数,都存在被攻击的可能。 这也是为什么在一月份出现大量 EOS 的 DApp 被攻击的原因。

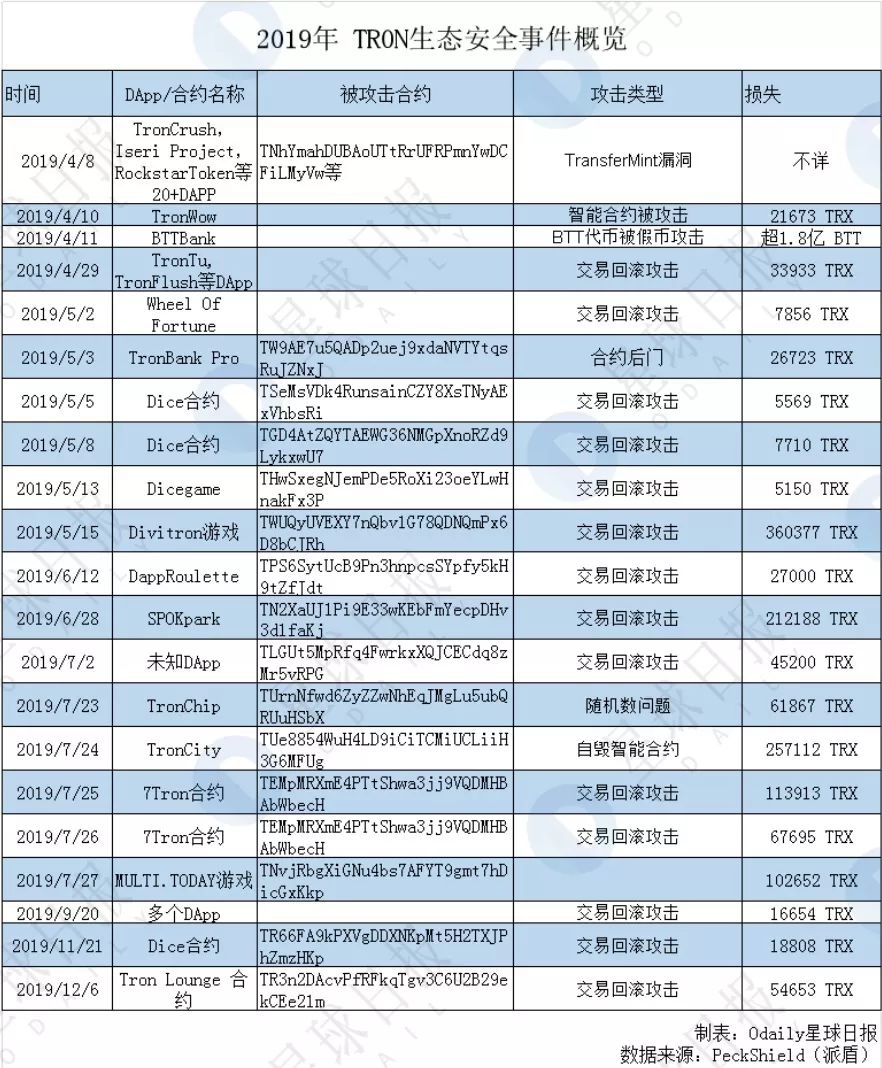

2019年 TRON 公链上共发生近 20 起典型攻击事件,主要集中在 4、5、7 月,以小规模攻击为主,攻击手法以交易回滚攻击为主。

黑客下手的时间与 TRX 的币价有一定关联,根据 BitUniverse 数据,2019 年 3—5 月为 TRON 代币全年涨幅最大的几个月份,在 4 月 29 日曾达到其全年的巅峰值(0.09 USDT),在这一天,包括 TronTu, TronFlush 在内的波场多个 DApp 遭黑客撒网式交易回滚攻击。

黑客通过部署攻击合约,持续对多个 DApp 合约地址进行固定投注,每发起一次投注,如果获利成功则继续投注,否则实施回滚,确保每次都能稳赢。 这次回滚攻击共损失了 33933 TRX,按照 TRX 当日价格计算,约为 21364 元。

2019 年 10 月 14 日,Cheeze Wizards 在以太坊主网上线。不到 24 小时内,玩家 @samczsun 向官方反映,游戏合约存在一个严重的漏洞,使用该漏洞可以让玩家处于不败之地。随后 Cheeze Wizards 决定采用分叉的解决方案来保护用户的权益。官方之后修复了此漏洞并部署了新的智能合约,同时弥补了用户遭受的损失。

这次漏洞事件也导致 Cheeze Wizards 成为第一个进行硬分叉的区块链游戏。

2、DApp 攻击:EOS 攻击向 TRON 攻击演变

综上,Odaily 星球日报发现,2019 年,黑客攻击 DApp 呈现出由 EOS 攻击向 TRON 攻击演变的趋势。

2018 年,EOS 引爆了 DApp 市场,诸多公链开始在这一市场上逐鹿。其中,波场通过一系列扶持计划积极拓展 DApp 生态。根据 DAppTotal 的数据,截至 12 月 31 日,波场共计 600 余个活跃 DApp,日活总数接近 5 万,日交易额超过 2 亿个 TRX。这些数据让波场看起来已经拥有与以太坊和 EOS 在 DApp 市场上一争高下的能力。

波场公链 DApp 市场高度繁荣的同时势必会引来黑客垂涎,而目前波场还未曾遭到过像 EOS 那样高强度的攻击。

据 PeckShield (派盾)统计数据,2018 年全年,EOS 上的 DApp 发生了 49 起安全事件,12 种攻击手法制造的总损失达到 319 万美元。2019 年全年,EOS DApp 安全事件共 80 起,损失 279 万个 EOS。总体看来,EOS 上 DApp 的攻击事件是有所下降的。而 2018 年,TRON DApp 安全事件仅 1 起,损失 200 万个 TRX,2019 年,TRON DApp 安全事件共计 22 起,损失 3,025 万枚 TRX。

今年 4 月,波场上的 DApp TronBank 遭受攻击,损失超过 1.8 亿个 BTT(价值 85 万元),这直接将波场的安全生态推向了舆论的风口浪尖。

安全人员认为,黑客采用假币攻击方式,通过调用 BTTBank 智能合约的 invest 函数,之后调用多次 withdraw 函数取出 BTT 真币。截止目前,BTTBank 共计损失1.8 亿 BTT。初步分析认为,这是继 TransferMint 漏洞之后,一种新型的具有广泛性危害的漏洞,会威胁到多个类似 DApp 合约的安全。

DApp TronBank 遭受攻击,紧接着,PeckShield(派盾)监控显示,黑客向波场竞猜类游戏 TronWow 发起 1203 次攻击,共计获利 2167377 个 TRX。

安全人员初步分析认为,黑客每次投注 20 TRX,回报 1940 个 TRX,共计投注 23004 个 TRX,回报超 94 倍。随机数攻击的方式目前普遍存在于 EOS DApp 生态,目前来看此类攻击有逐渐向 TRON 生态蔓延的趋势,需要开发者警惕。

DeFi借贷平台未来或成黑客重点攻击对象

1、黑客开始攻击 DeFi 智能合约

2019 年被业内人士视为 DeFi 元年。区块链上的借贷市场已经成为了最流行的去中心化金融(DeFi)应用场景,通过 MakerDAO、Compound 以及 dYdX 产生的借贷总额已经超过了 6 亿美金, DeFi 市场用户增长从数千增长至年末近 18 万人次。

据 DAppTotal 数据显示,截至 12 月 31 日,DeFi 项目整体锁仓价值为 8.74 亿美元,其中 MakerDAO 锁仓价值为 3.1 亿美元,占比 35.35%,EOSREX 锁仓价值为 1.95 亿美元,占比 22.33%,Edgeware 锁仓价值为 1 亿美元,占比 11.50%,Compound,Synthetix、dYdX、Nuo 等其他 DeFi 类应用共占比30.82%。

除了大家熟知的借贷市场,稳定币和去中心化交易所也是 DeFi 广泛应用的两大市场,与借贷市场并称为 DeFi 三驾马车。

但是,DeFi 产品大都基于智能合约和交互协议搭建,代码普遍开源,资产完全在链上,因此也极容易成为黑客攻击的重心,据 PeckShield(派盾)数据统计,2019 年共发生 7 起典型的 DeFi 攻击事件,黑客以攻击 DeFi 智能合约为主要手段。

2、MakerDao、AirSwap 在安全公司帮助下及时修复漏洞

北京时间 2019 年 05 月 07 日,区块链安全公司 Zeppelin 对以太坊上的 DeFi 明星项目 MakerDAO 发出安全预警,宣称其治理合约存在安全漏洞。

当日,经 PeckShield 独立研究发现,确认了该漏洞的存在(PeckShield 将其命名为 itchy DAO),具体而言:由于该治理合约实现的投票机制(vote(bytes32))存在某种缺陷,允许投票给尚不存在的 slate(但包含有正在投票的提案)。等用户投票后,攻击者可以恶意调用 free() 退出,达到减掉有效提案的合法票数,并同时锁死投票人的 MKR 代币。

简单来说,就是黑客能透过这种攻击造成以下可能影响:1,恶意操控投票结果;2,因为黑客预先扣掉部份票数,导致真正的投票者有可能无法解除锁仓。

PeckShield 全程追踪了 MKR 代币的转移情况,并多次向社区发出预警,呼吁 MKR 代币持有者立即转移旧合约的 MKR 代币。

次日,PeckShield 和 Maker 公司同步了漏洞细节,05 月 10 日凌晨,MakerDAO 公开了新版合约。Zeppelin 和 PeckShield 也各自独立完成了对其新合约的审计,确定新版本修复了该漏洞。因为反应迅速,在这次漏洞中,用户并无损失。

另外一起智能合约漏洞,发生在 2019 年 09 月 13 日。AirSwap 团队公布了一个 AirSwap 智能合约中存在致命的漏洞,这一漏洞可以使得用户的资产在某些情况下被对手恶意吃单『偷盗』。

PeckShield 安全人员深入分析 AirSwap 智能合约后发现,这一漏洞只对最近上线的 Wrapper 有影响。这一漏洞可使用户的资产被攻击者恶意偷盗,受此次影响的账号一共有 18 个,其中有部分账号有数万至数十万美元的资产。

随后,PeckShield 安全人员独立分析了漏洞细节,并与 AirSwap 团队沟通细节和修复的方案, 同时将该漏洞命名为“ ItchySwap”。

AirSwap 团队在发现该问题后第一时间下线合约,并将 AirSwap 网站回退到之前使用的合约,从合约上线到问题修复整个过程仅持续了 24 小时,也没有造成用户损失。

此外,还有一点值得我们注意:除了传统中心化交易所,DeFi 平台也正在成为黑客洗钱的新渠道。PeckShield(派盾)旗下的 CoinHolmes在去年10月就曾监测到,2019 年 1 月黑客从 Cryptopia 交易所盗走的部分资产流入了 Uniswap 去中心化交易所和 “DeFi 银行 ”Compound, 主要目的是利用 DeFi 借贷平台进行混淆资金洗钱。

关于两个智能合约漏洞的技术问题,推荐阅读:

《AirSwap智能合约漏洞详解》

https://www.odaily.com/post/5141298

《MakerDAO治理合约升级背后的安全风波》

https://www.odaily.com/post/5137754

虽然行业损失金额不大,但却透露出一个危险信号,黑客已经盯上 DeFi 领域了。一旦 DeFi 平台的资产抵押规模和受众群体再上一个量级,这个领域很可能会是继 DApp 之后的下一个安全事件多发区。

理财钱包、资金盘、钓鱼诈骗成行业毒瘤

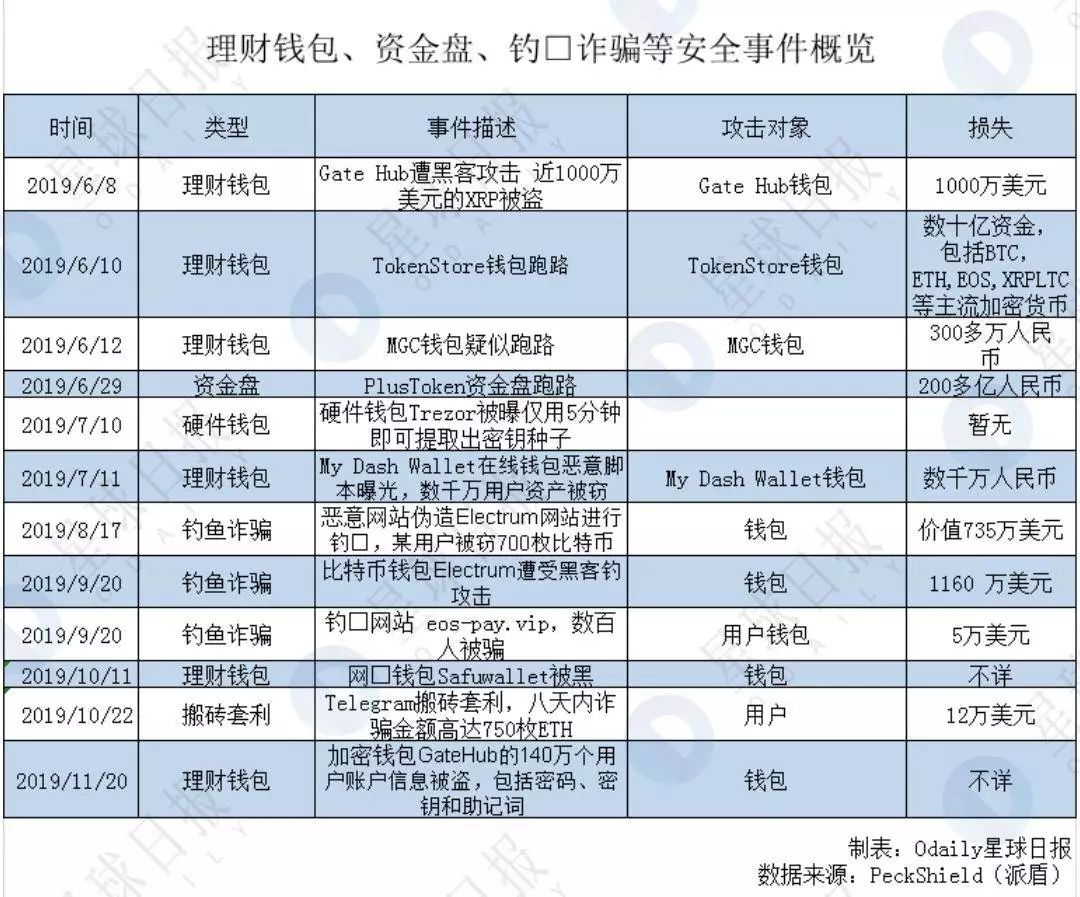

2019 年,理财钱包、资金盘和钓鱼诈骗事件成为行业毒瘤。PlusToken、TokenStore、OneCoin 等理财钱包被曝跑路,卷走数百亿数字资产,令数百万投资者奔上了漫漫“维权路”。

其中,最受瞩目的莫过于被誉为币圈第一资金盘的 PlusToken 钱包跑路事件,当天众多用户反映 PlusToken 钱包已经无法提现,Plustoken 钱包的项目方疑似跑路,据公开数据,涉案金额或超 200 亿元,参与 PlusToken 钱包的用户已经超过了 300 万。

早在 2018 年便有文章质疑 PlusToken 是个传销骗局。因为,从运作模式来看,PlusToken 几乎完美符合传销的所有特点——缴费入会、发展下线、层级收益。

通过将一定数量的数字货币转入 PlusToken 的官方地址,就可开启智能狗,获得“搬砖”收益,即缴费入会;开通智能狗就可获得发展下线的资格,通过发展更多的下线成员,提升会员等级,获得不同比例的奖励金;个人收益与下线数量及收益挂钩,最高等级会员享受项目分红,即层级收益。

此外,PlusToken 号称“每月10%-30% 的收益”,再加上交易所提现需要的手续费,这意味着交易所之间的差价需要比这更高才有可能。如果真的有这样的交易所存在,那么分分钟就会破产。

公链项目一直的隐患—双花攻击

据 PeckShield 显示,在 01 月 05 日到 01 月 08 日之间,ETC 链上至少有 15 次疑似双花交易,共计损失 ETC 219,500 枚,价值约 110 万美元。

所谓双花攻击,即一笔 Token 被花了两次及以上。简单说就是,攻击者将一笔 Token 转到另外一个地址,通常是转到交易所进行套现,然后再利用手中掌握的算力对转账交易进行回滚,将转出的 Token 再度转回自己的地址。

双花攻击也是币圈最常见的一种的攻击手段,黑客通常选择算力不高的代币下手。在 ETC 双花攻击之前,BTG、ZenCash 等也曾发过此类事件。

当然,双花攻击要想成功,首先必须掌握绝大多数算力,业内普遍认为算力应当超过 51% 才能进行攻击操作。就拿 ETC 双花攻击来说,此次攻击的算力很可能来源于算力租赁网站 NiceHash 。该网站可租借 ETC 算力一度占到 ETC 全网算力 112%,满足了双花攻击的条件。目前该网站已经停止算力出租。

此次“双花攻击”造成的损失,最终也由交易所买单了。Gate.io 曾在发布的声明中表示:尽管此次 51% 攻击是因为 ETC 网络算力不足造成,并不是交易平台责任,但 Gate.io 将仍然承担所有的 ETC 损失。

回顾一年前的这起安全事件,也给我们一些启示。作为加密货币生态的参与者,防范双花攻击可能并不仅仅是公链的责任,交易所、钱包、投资人都有必要提高警惕。

对于交易所、钱包而言,可以将提现确认要求提高,从而降低双花风险。例如,一些交易所在 ETC 双花攻击后,将充币确认数提高至 100 次,提现确认数提高至 400 次。

对于项目方而言,可以升级挖矿算法。另外,项目方需要密切监视算力变化,防止攻击者借助限制算力实施攻击。

对于用户而言,为了防止交易被双花,请务必到正规交易所进行交易。在遭受损失后,第一时间联系交易所或者项目方,及时对交易回滚。另外,在交易一些市值较小的代币时,需要格外关注,防止其算力被人为操纵。

双花攻击对于项目而言,也是一场成年礼。经历了双花攻击考验的项目,才能在区块链的世界中走得更远。

推荐阅读:

《卷走百万美元后,攻击者仍未放过ETC》

https://www.odaily.com/post/5135528

区块链安全未来发展态势展望

细数 2019 年各类安全事件,我们也发现一些趋势,值得整个区块链从业者重视。

一是交易所仍是安全隐患最大的领域。

交易所是距离资产最近的地方,一直以来也是黑客攻击的重要目标,安全能力自然是重中之重的核心要素。

目前,一些交易所选择自建安全防护,高薪聘请专业的安全防护人才,筑起自己的防火墙。但即便如此,像币安这样的一线交易所仍然遭遇了安全事故,也给从业者敲响警钟。

另有一些小型交易所,选择从第三方技术商手中购买成套的交易技术以及安全防护。虽然看起来问题不大,但某种程度上而言,这也相当于将自己的后院向别人敞开了,安全质量令人堪忧。

此外,交易所的安全也与终端用户密不可分。在众多的报道中,我们也发现多起被盗事件,受害者仅为少量个体,交易所安全系统未被攻破。这主要由于终端用户防护意识薄弱,遭遇了黑客的钓鱼攻击,泄漏了自身隐私信息(账户及密码),最终发生安全事故。

因此,交易所的安全,不仅需要交易所提高自身防护能力,更需要终端用户提升自我防护意识。

二是安全事件向 DeFi 等离资产近的方向转移。

2019 年,众多 DeFi 产品受到追捧,尤其是去中心化借贷。

但 DeFi 产品大都基于智能合约和交互协议搭建,代码普遍开源,资产完全在链上,因此也极容易成为黑客攻击的重心。

从 MakerDAO 治理合约漏洞,到 0x 协议校验订单签名缺陷,每一个漏洞都影响着成千上万的加密资产的安全。虽然最终有惊无险,没有发生意外,但对待安全问题,不能心存一丝侥幸心理。

对于 DeFi 产品的开发者而言,在产品最终推向市场前,理应寻找专业的安全机构对其代码进行审核,查漏补缺,保护用户资产。

对于用户而言,针对一些没有经过安全审核的 DeFi 产品,也应提高警惕,防止钓鱼攻击发生资产被盗事件。

此外,我们也要时刻警惕打着区块链旗号、行资金盘、诈骗之实的不法分子。

只有从源头到终端,建立起一套严格的安全审核标准及流程,为用户保驾护航,才能促成产业蓬勃发展。

安全是一场持久战,每个从业者都有责任和义务参与进来。

参考资料:

《2018年度区块链安全报告》

《2019年度DeFi行业报告》

工具网站:

https://www.dapptotal.cn/analytics

声明:本内容为作者独立观点,不代表 CoinVoice 立场,且不构成投资建议,请谨慎对待,如需报道或加入交流群,请联系微信:VOICE-V。

简介:探索真实区块链

评论0条